Если у вас есть подозрение, что встроенный брандмауэр Windows (Windows Firewall) может являться причиной неработоспособности приложения, не торопитесь его отключать. В брандмауэре есть возможность включить логирование и выяснить, в чем именно проблема.

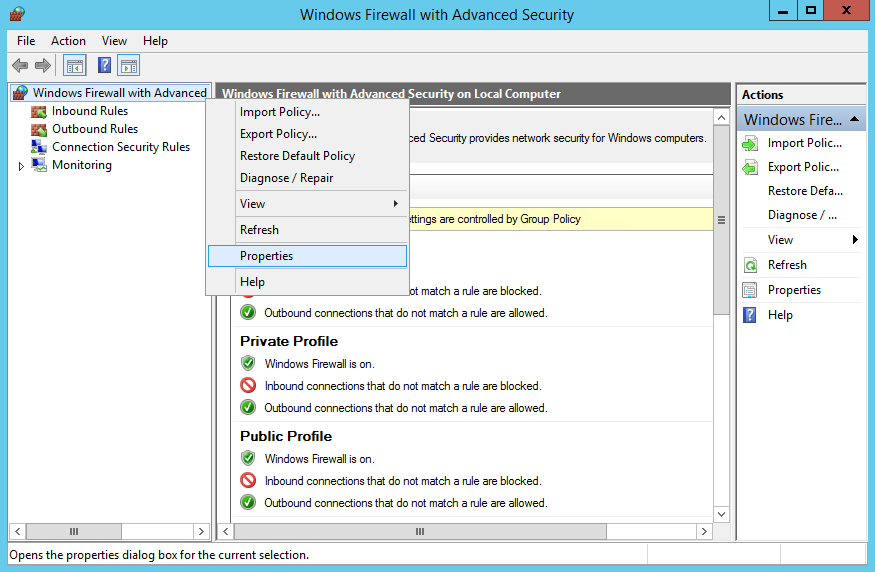

Для этого открываем оснастку «Windows Firewall with Adwanced Security». Сделать это можно разными способами, самый быстрый — нажать Win+R и выполнить команду wf.msc. Затем кликаем правой кнопкой мыши по заголовку и в контекстном меню выбираем пункт «Properties».

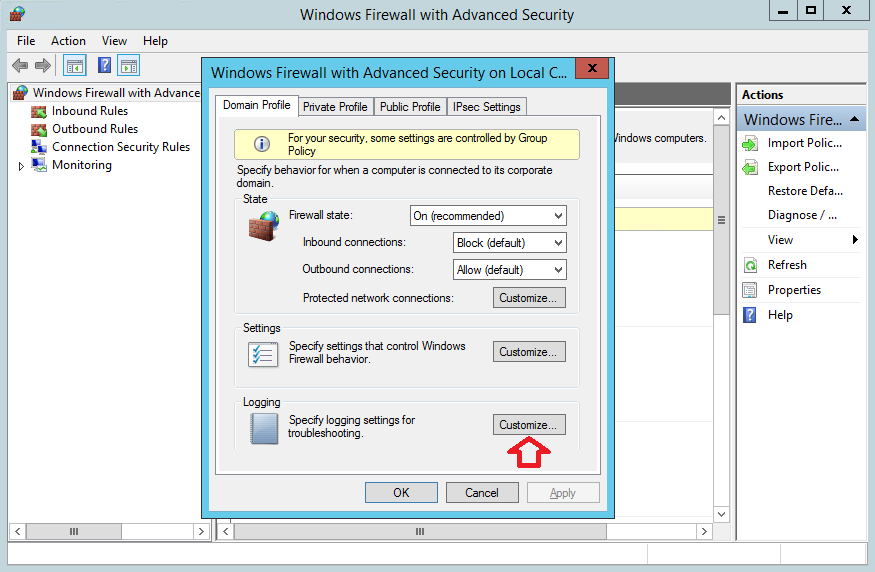

В открывшемся окне выбираем вкладку с профилем (Domain, Private или Public), для которого надо включить логирование, затем в поле «Logging» жмем кнопку «Customize».

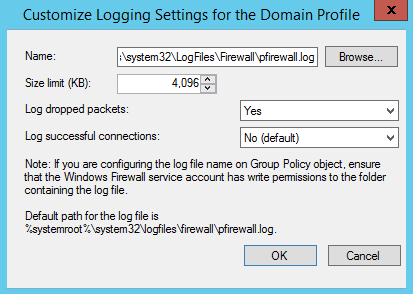

Указываем имя и расположение файла логов и задаем его максимальный размер. Выбираем, что именно логировать — Log dropped packets (только отброшенные пакеты) или Log successfully connections (удавшиеся подключения), жмем OK и идем смотреть логи.

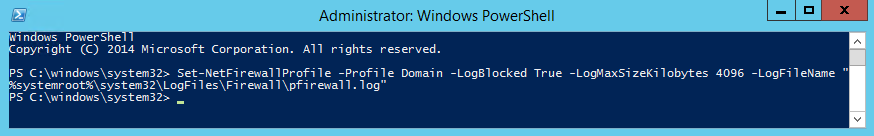

Произвести настройку логирования можно и с помощью PowerShell. Например все предыдущие настройки производятся такой командой:

Set-NetFireWallProfile -Profile Domain -LogBlocked True -LogMaxSize Kilobytes 4096 -LogFileName ″%systemroot%\system32\LogFiles\Firewall\pfirewall.log″

Ну а дальше дело техники — открываем лог, смотрим, что не нравится брандмауэру и создаем соответствующее правило. Это гораздо грамотнее и безопаснее, чем просто полностью его отключать.

Set-NetFireWallProfile — в 2008 R2 нет такой команды